مؤلف:

John Stephens

تاريخ الخلق:

22 كانون الثاني 2021

تاريخ التحديث:

1 تموز 2024

المحتوى

هناك نوعان من المتسللين (أولئك الذين يحصلون على وصول غير مصرح به إلى أنظمة المعلومات) - أولئك الذين يحبون كسر الأشياء لخلق عالم أفضل وأولئك الذين يحبون التسبب في المتاعب وإيذاء الآخرين. هذا الأخير هو الذي يجب أن تبحث عنه (النوع الأول يحتاج فقط إلى نظرة مفتوحة ومفتوحة). إذا كنت قلقًا بشأن إمكانية الوصول إلى جهاز الكمبيوتر أو الجهاز الإلكتروني الخاص بك دون إذنك ، فلا تأخذ هذا القلق البديهي باستخفاف وتتصرف بسرعة. يمكن للقراصنة اختراق الجهاز بطرق غير متوقعة ولكنهم يفهمون أيضًا أنه من خلال النظر إلى الشاشة ، يمكنك إدراك ذلك تمامًا. فيما يلي بعض العلامات المحتملة التي تشير إلى أنه قد يتم الوصول إلى نظام المعلومات الخاص بك بشكل غير قانوني وبعض اقتراحات الإجراءات السريعة في هذه الحالة.

خطوات

جزء 1 من 2: التعرف على علامات الوصول غير المصرح به المشبوه

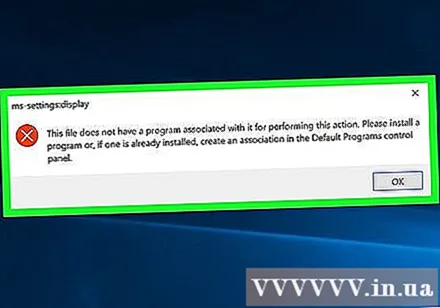

تحقق مما إذا كان هناك أي شيء غير عادي يحدث على الكمبيوتر. أنت شخص يعرف الكمبيوتر وكيف يعمل بشكل أفضل من أي شخص آخر.إذا كانت تعمل بشكل جيد من قبل ثم بدأت فجأة في التصرف بشكل غريب ، فقد تكون علامة على الوقت أو بعض العطل. ومع ذلك ، يمكن أن تكون المشكلات التالية أيضًا علامة على الوصول غير المصرح به:- بعض البرامج والملفات لا تفتح عادة أو تعمل.

- يبدو أن الملفات التي لم تحذفها مطلقًا قد اختفت أو تم وضعها في المهملات أو تم حذفها.

- لا يمكنك الوصول إلى البرامج بكلمة مرورك المعتادة. لاحظت أنه تم تغيير كلمة المرور على الكمبيوتر.

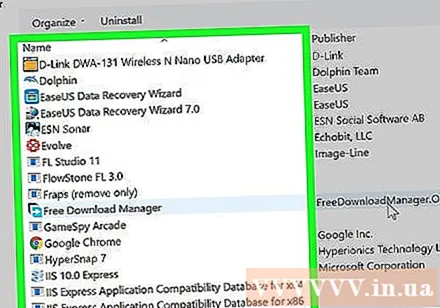

- يظهر على جهاز الكمبيوتر الخاص بك برنامج واحد أو أكثر لم تقم بتثبيته.

- غالبًا ما تدخل أجهزة الكمبيوتر يدويًا إلى الشبكة عند عدم استخدامها.

- تم تغيير محتويات الملف وأنت لست من يقوم بإجراء هذه التغييرات.

- من المحتمل أن تتصرف الطابعة بشكل غريب. قد لا تتم الطباعة بغض النظر عما تفعله أو ستطبع صفحات ليست في مهمة الطباعة الخاصة بك.

اتصل بالانترنت. هنا ، يمكنك أيضًا البحث عن العلامات المشبوهة للوصول غير المصرح به:- يرفض موقع أو أكثر وصولك بسبب كلمة المرور الخاطئة. حاول الذهاب إلى العديد من المواقع التي عادة ما تذهب إليها: إذا استمر رفض الوصول بكلمة المرور ، فقد يكون ذلك بسبب حصولك على وصول غير مصرح به. هل كان من الممكن أنك قمت بالرد على رسالة بريد إلكتروني تصيدية (بريد إلكتروني مزيف يطلب منك تغيير كلمة المرور / تفاصيل الأمان الخاصة بك)؟

- يتم إعادة توجيه البحث على المتدرب.

- قد تظهر شاشة المتصفح الإضافية. يمكن تشغيلها وإيقاف تشغيلها بينما لا تفعل شيئًا. يمكن أن تكون أغمق أو بنفس اللون ولكنك ستراها في كلتا الحالتين.

- إذا قمت بشراء اسم مجال ، فقد لا تتمكن من الحصول عليه حتى إذا دفعت مقابل ذلك.

البحث عن البرامج الضارة الشائعة الأخرى ، والكتابة ، ... الوصول غير المصرح به. فيما يلي بعض الأعراض الأخرى التي قد تظهر من الوصول غير المصرح به:- رسالة فيروس مزيفة. بغض النظر عما إذا كان جهازك يحتوي على برنامج للكشف عن الفيروسات أم لا: إذا لم يكن الأمر كذلك ، فستقوم هذه الرسائل بتنبيهك تلقائيًا ؛ إذا كان الأمر كذلك ، وبافتراض أنك تعرف كيف تبدو رسائل البرنامج ، فاحذر من الرسائل المزيفة أيضًا. لا تنقر عليهم: إنها خدعة ، فهم يحاولون إجبارك على الكشف عن معلومات بطاقتك الائتمانية في حالة من الذعر ، في محاولة لإزالة الفيروسات من جهاز الكمبيوتر الخاص بك. اعلم أن المخترق يتحكم الآن في جهاز الكمبيوتر الخاص بك (انظر ما يجب القيام به أدناه).

- يظهر شريط أدوات إضافي في متصفحك. قد يحملون رسالة "المساعدة". ومع ذلك ، يجب أن يكون هناك شريط أدوات واحد فقط وسيكون من المريب إذا كان هناك أكثر من شريط في المتصفح.

- تظهر نوافذ عشوائية ومتكررة على جهاز الكمبيوتر الخاص بك. سوف تحتاج إلى إزالة البرنامج الذي تسبب في ذلك.

- لا يعمل برنامج مكافحة الفيروسات والبرامج الضارة ولا يبدو أنه متصل. قد لا يعمل أيضًا مدير المهام أو محرر التسجيل.

- تلقت جهات الاتصال رسائل بريد إلكتروني مزيفة منك.

- تُفقد الأموال الموجودة في حسابك المصرفي أو تحصل على فاتورة للمعاملات عبر الإنترنت لم تقم بها مطلقًا.

إذا لم يكن لديك أي سيطرة على أي نشاط ، فامنح الأولوية لاحتمالية أن تكون ضحية وصول غير مصرح به. على وجه التحديد ، إذا كان مؤشر الماوس يدور حول الشاشة وينفذ إجراءات تؤدي إلى نتائج حقيقية ، فيجب أن يكون شخصًا على الطرف الآخر يتحكم فيه. إذا اضطررت يومًا إلى الحصول على مساعدة عن بُعد لإصلاح مشكلة ما على جهاز الكمبيوتر الخاص بك ، فستعرف كيف تبدو عند القيام بحسن نية. إذا تم تنفيذ هذا التحكم دون موافقتك ، فأنت تتعرض للاختراق.- تحقق من المعلومات الشخصية الخاصة بك. جوجل نفسك. هل تعيد Google معلومات شخصية لا تفصح عنها شخصيًا؟ على الأرجح لن تظهر على الفور ، ولكن التنبيه إلى هذا الخطر يمكن أن يكون مهمًا للغاية في حالة الكشف عن المعلومات الشخصية.

جزء 2 من 2: أشياء يجب القيام بها

قطع الاتصال بالشبكة على الفور. أفضل ما يمكنك فعله أثناء إجراء مزيد من التحقيق هو قطع الاتصال عبر الإنترنت وتعطيله. إذا كان المتسلل لا يزال على الكمبيوتر ، فمن خلال القيام بذلك ، ستتمكن من إزالة مصدر الاتصال.- افصل جهاز التوجيه من المقبس للتأكد تمامًا من عدم وجود أي اتصالات متبقية!

- اطبع هذه الصفحة على الورق أو اطبع ملف PDF قبل فصل الطاقة حتى تتمكن من متابعة هذه التعليمات دون الاتصال بالإنترنت. أو اقرأها على جهاز آخر غير معتمد.

ابدأ تشغيل الكمبيوتر في الوضع الآمن. حافظ على الفصل الكامل واستخدم الوضع الآمن للكمبيوتر لإعادة فتحه (راجع دليل الكمبيوتر إذا لم تكن متأكدًا مما يجب فعله).

تحقق مما إذا كانت هناك أية "برامج جديدة" (مثل برنامج مكافحة الفيروسات ومكافحة برامج التجسس ...) أو ما إذا كان البرنامج والملف لا يعملان أم لا. إذا تم العثور على أي شيء ، ابذل قصارى جهدك لإزالته. إذا لم تكن متأكدًا من كيفية القيام بذلك ، احصل على المساعدة من شخص على دراية بأجهزة الكمبيوتر أو اتصل بخدمة إصلاح الكمبيوتر لتأتي وتقوم بذلك نيابة عنك.

قم بفحص الكمبيوتر باستخدام برنامج الماسح الضوئي للفيروسات / برامج التجسس الذي تثق به (مثل Avast Home Edition و AVG Free edition و Avira AntiVirus وما إلى ذلك.). مرة أخرى ، اطلب المساعدة من شخص على دراية إذا لم تكن متأكدًا مما يجب عليك فعله.

إذا لم تتمكن من العثور على أي شيء ، قم بعمل نسخة احتياطية من أي ملفات مهمة. بعد ذلك ، لاستعادة النظام بالكامل وتحديث الكمبيوتر.

اتصل بالمصرف الذي تتعامل معه وأي حسابات شراء لديك لتحذيرهم من مشكلة مريبة. اطلب مشورتهم بشأن ما يجب فعله بعد ذلك لحماية أموالك.

حذر أصدقاءك من أنهم قد يتلقون رسائل بريد إلكتروني يحتمل أن تكون خطرة منك. أخبرهم بحذف رسائل البريد الإلكتروني وعدم اتباع أي روابط إذا فتحتها عن طريق الخطأ. الإعلانات

النصيحة

- قم بإيقاف تشغيل الشبكة عند الخروج.

- أفضل طريقة هي الوقاية مسبقًا.

- للحفاظ على نظام التشغيل لديك قبل أن تحصل على وصول غير مصرح به ، استخدم برنامج النسخ الاحتياطي.

- قم بعمل نسخة احتياطية من الملفات المهمة (مثل الصور العائلية والمستندات) على محرك أقراص USB مشفر واحتفظ بها في مكان آمن. أو يمكنك تخزينها على OneDrive أو Dropbox.

- قم دائمًا بإنشاء ملف نسخ احتياطي.

- يمكنك إيقاف تشغيل إعداد الموقع تمامًا. جنبًا إلى جنب مع شبكة افتراضية خاصة قوية (مثل S F-Secure Freedome) ، سيؤدي القيام بذلك إلى القضاء تمامًا تقريبًا على إمكانية قيام زائر غير مدعو بتحديد موقعك. أيضًا لا تدخل موقعك على Facebook (مثل "المنزل").

تحذير

- والأسوأ من ذلك ، يمكن للقراصنة تحويل جهاز الكمبيوتر الخاص بك إلى "أوندد" ، واستخدامه لمهاجمة أجهزة الكمبيوتر / الشبكات الأخرى وارتكاب أعمال غير قانونية.

- إذا كانت البرامج والملفات لا تعمل أو لا تفتح ، أو صورة إلكترونية أو عرض ضوئي على الشاشة ، فيجب تثبيت الكمبيوتر بنظام تشغيل جديد أو في حالة عدم اختراق المتسللين لملفات النسخ الاحتياطي. سيكون عليك استعادة الإعدادات السابقة لجهاز الكمبيوتر الخاص بك.

- إذا اتركه وشأنه ، لا تتحقق منه ، فقد يصبح جهاز الكمبيوتر الخاص بك عديم الفائدة تمامًا وستضطر على الأرجح إلى إعادة تثبيت نظام التشغيل الخاص بك أو شراء نظام جديد.