مؤلف:

Gregory Harris

تاريخ الخلق:

15 أبريل 2021

تاريخ التحديث:

1 تموز 2024

المحتوى

- خطوات

- الطريقة 1 من 4: اكتشاف وإزالة برامج التجسس على جهاز Android الخاص بك

- الطريقة 2 من 4: استخدام HijackThis (Windows)

- طريقة 3 من 4: استخدام Netstat (Windows)

- الطريقة 4 من 4: استخدام Terminal (Mac OS X)

- نصائح

- تحذيرات

برامج التجسس هي نوع من البرامج الضارة (البرامج) التي تنفذ إجراءات معينة دون علم المستخدم ، مثل عرض الإعلانات أو جمع المعلومات السرية أو تعديل إعدادات الجهاز. إذا كان اتصالك بالإنترنت بطيئًا ، أو أصبح متصفحك بطيئًا ، أو حدثت ظاهرة أخرى غير معتادة ، فقد يكون جهاز الكمبيوتر الخاص بك مصابًا ببرامج تجسس.

خطوات

الطريقة 1 من 4: اكتشاف وإزالة برامج التجسس على جهاز Android الخاص بك

1 تذكر علامات برامج التجسس. إذا انقطع اتصالك بالإنترنت بشكل متكرر أو تلقيت رسائل نصية غريبة ، بما في ذلك رسائل من غرباء ، على هاتفك الذكي ، فمن المرجح أن يكون الجهاز مصابًا ببرامج التجسس.

1 تذكر علامات برامج التجسس. إذا انقطع اتصالك بالإنترنت بشكل متكرر أو تلقيت رسائل نصية غريبة ، بما في ذلك رسائل من غرباء ، على هاتفك الذكي ، فمن المرجح أن يكون الجهاز مصابًا ببرامج التجسس. - غالبًا ما تنشئ برامج التجسس رسائل بمجموعة عشوائية من الأحرف أو تطلب إدخال رمز معين.

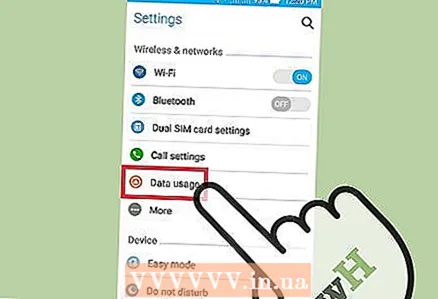

2 تحقق من كيفية استخدام التطبيقات لحركة المرور على الإنترنت. افتح تطبيق الإعدادات وانقر فوق التحكم في حركة المرور. قم بالتمرير لأسفل الشاشة وشاهد حركة المرور التي يستهلكها تطبيق معين. كقاعدة عامة ، تستهلك برامج التجسس الكثير من حركة المرور.

2 تحقق من كيفية استخدام التطبيقات لحركة المرور على الإنترنت. افتح تطبيق الإعدادات وانقر فوق التحكم في حركة المرور. قم بالتمرير لأسفل الشاشة وشاهد حركة المرور التي يستهلكها تطبيق معين. كقاعدة عامة ، تستهلك برامج التجسس الكثير من حركة المرور.  3 قم بعمل نسخة احتياطية من بياناتك. قم بتوصيل هاتفك الذكي بجهاز الكمبيوتر الخاص بك باستخدام كابل USB ، ثم اسحب الملفات المهمة (مثل الصور أو جهات الاتصال) إلى محرك الأقراص الثابتة.

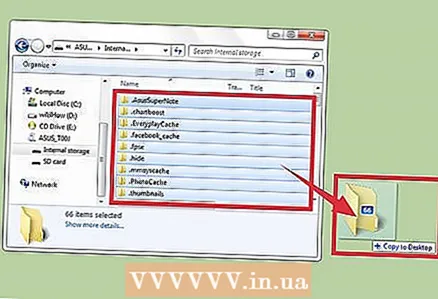

3 قم بعمل نسخة احتياطية من بياناتك. قم بتوصيل هاتفك الذكي بجهاز الكمبيوتر الخاص بك باستخدام كابل USB ، ثم اسحب الملفات المهمة (مثل الصور أو جهات الاتصال) إلى محرك الأقراص الثابتة. - نظرًا لأن الجهاز المحمول والكمبيوتر يعملان بأنظمة تشغيل مختلفة ، فلن يُصاب الكمبيوتر.

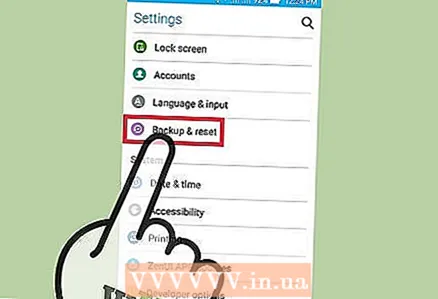

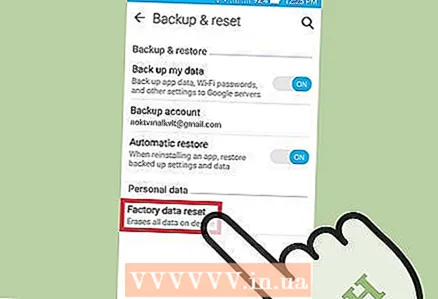

4 افتح تطبيق الإعدادات واضغط على النسخ الاحتياطي وإعادة التعيين. ستفتح شاشة بها عدة خيارات ، بما في ذلك خيار إعادة ضبط الجهاز على إعدادات المصنع.

4 افتح تطبيق الإعدادات واضغط على النسخ الاحتياطي وإعادة التعيين. ستفتح شاشة بها عدة خيارات ، بما في ذلك خيار إعادة ضبط الجهاز على إعدادات المصنع.  5 انقر فوق "إعادة التعيين إلى إعدادات المصنع". يوجد في الجزء السفلي من شاشة النسخ الاحتياطي وإعادة التعيين.

5 انقر فوق "إعادة التعيين إلى إعدادات المصنع". يوجد في الجزء السفلي من شاشة النسخ الاحتياطي وإعادة التعيين.  6 انقر على "إعادة ضبط بيانات المصنع". سيتم إعادة تشغيل الهاتف الذكي تلقائيًا وستتم إزالة بيانات المستخدم والتطبيقات ، بما في ذلك برامج التجسس.

6 انقر على "إعادة ضبط بيانات المصنع". سيتم إعادة تشغيل الهاتف الذكي تلقائيًا وستتم إزالة بيانات المستخدم والتطبيقات ، بما في ذلك برامج التجسس. - يرجى ملاحظة أن إعادة التعيين إلى إعدادات المصنع ستؤدي إلى محو جميع بيانات المستخدم. لذلك ، تأكد من عمل نسخة احتياطية من المعلومات المهمة.

الطريقة 2 من 4: استخدام HijackThis (Windows)

1 تنزيل وتثبيت هيجكثيس. هذه أداة مصممة لاكتشاف برامج التجسس. انقر نقرًا مزدوجًا على ملف التثبيت لتشغيله. بمجرد تثبيت هذه الأداة ، قم بتشغيلها.

1 تنزيل وتثبيت هيجكثيس. هذه أداة مصممة لاكتشاف برامج التجسس. انقر نقرًا مزدوجًا على ملف التثبيت لتشغيله. بمجرد تثبيت هذه الأداة ، قم بتشغيلها. - برنامج مشابه هو Adaware أو MalwareBytes.

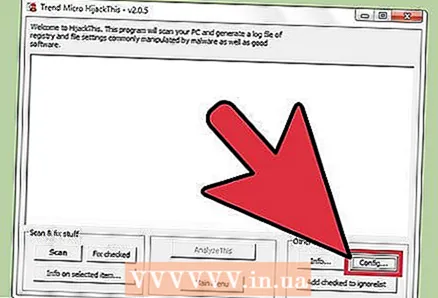

2 انقر فوق تكوين. يوجد هذا الزر في الركن الأيمن السفلي من الشاشة أسفل قسم "أشياء أخرى". سيتم فتح إعدادات البرنامج.

2 انقر فوق تكوين. يوجد هذا الزر في الركن الأيمن السفلي من الشاشة أسفل قسم "أشياء أخرى". سيتم فتح إعدادات البرنامج. - في الإعدادات ، يمكنك تمكين أو تعطيل ميزات معينة ، مثل النسخ الاحتياطي للملفات. يوصى بإنشاء نسخة احتياطية إذا كنت تعمل مع ملفات أو برامج مهمة. النسخة الاحتياطية صغيرة علاوة على ذلك ، يمكن حذفه لاحقًا (من المجلد الذي يتم تخزين النسخ الاحتياطية فيه).

- لاحظ أنه يتم تمكين ميزة "عمل نسخ احتياطية قبل إصلاح العناصر" افتراضيًا.

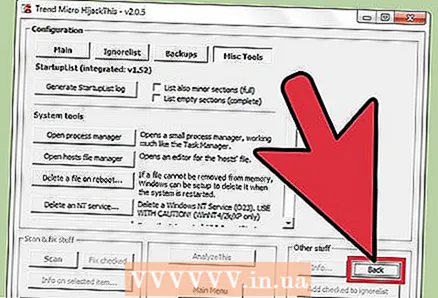

3 انقر على "رجوع" للعودة إلى القائمة الرئيسية. يحل هذا الزر محل زر التكوين عندما تكون نافذة الإعدادات مفتوحة.

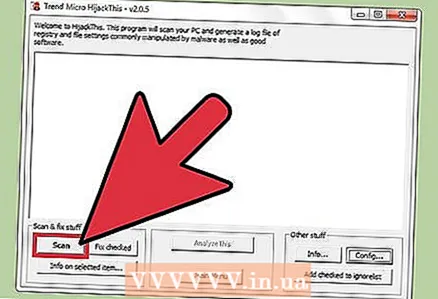

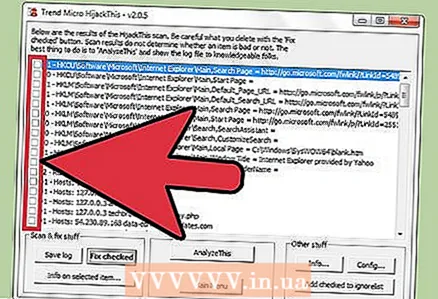

3 انقر على "رجوع" للعودة إلى القائمة الرئيسية. يحل هذا الزر محل زر التكوين عندما تكون نافذة الإعدادات مفتوحة.  4 انقر فوق "مسح". يوجد هذا الزر في الزاوية اليسرى السفلية من الشاشة ، والذي سيعرض قائمة بالملفات التي يحتمل أن تكون خطرة. من المهم ملاحظة أن HijackThis سيفحص بسرعة العقد الأكثر ضعفًا في النظام ، لذلك لن تكون جميع الملفات في القائمة ضارة.

4 انقر فوق "مسح". يوجد هذا الزر في الزاوية اليسرى السفلية من الشاشة ، والذي سيعرض قائمة بالملفات التي يحتمل أن تكون خطرة. من المهم ملاحظة أن HijackThis سيفحص بسرعة العقد الأكثر ضعفًا في النظام ، لذلك لن تكون جميع الملفات في القائمة ضارة.  5 حدد المربع بجوار الملف المشبوه وانقر فوق "معلومات حول العنصر المحدد". ستفتح نافذة تحتوي على معلومات مفصلة حول الملف وسبب تضمينه في القائمة المحددة. بعد التحقق من الملف ، أغلق النافذة.

5 حدد المربع بجوار الملف المشبوه وانقر فوق "معلومات حول العنصر المحدد". ستفتح نافذة تحتوي على معلومات مفصلة حول الملف وسبب تضمينه في القائمة المحددة. بعد التحقق من الملف ، أغلق النافذة. - تعرض المعلومات التفصيلية التي تظهر على الشاشة موقع الملف واستخدامه المحتمل والإجراء الموصى به لتطبيقه على الملف.

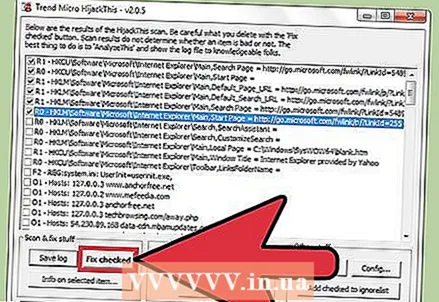

6 انقر فوق "الإصلاح المحدد". يقع هذا الزر في الركن الأيسر السفلي من الشاشة ؛ سيقوم HijackThis إما باستعادة أو حذف الملف المحدد (حسب الإجراء المحدد).

6 انقر فوق "الإصلاح المحدد". يقع هذا الزر في الركن الأيسر السفلي من الشاشة ؛ سيقوم HijackThis إما باستعادة أو حذف الملف المحدد (حسب الإجراء المحدد). - يمكنك تحديد ملفات متعددة في وقت واحد ؛ للقيام بذلك ، حدد المربع بجوار كل منهم.

- قبل اتخاذ أي إجراء ، سينشئ HijackThis (افتراضيًا) نسخة احتياطية من البيانات بحيث يمكن للمستخدم التراجع عن التغييرات التي تم إجراؤها.

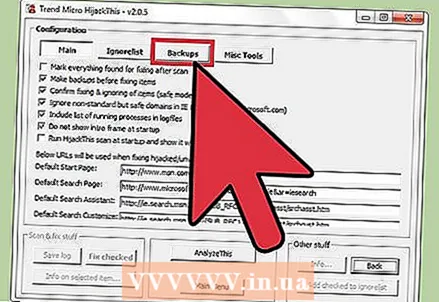

7 استعادة البيانات من النسخة الاحتياطية. للتراجع عن أي تغييرات تم إجراؤها بواسطة HijackThis ، انقر فوق "تكوين" في الركن الأيمن السفلي من الشاشة ، ثم انقر فوق النسخ الاحتياطي. حدد ملف النسخ الاحتياطي من القائمة (يتضمن اسمه تاريخ ووقت إنشائه) ثم انقر فوق "استعادة".

7 استعادة البيانات من النسخة الاحتياطية. للتراجع عن أي تغييرات تم إجراؤها بواسطة HijackThis ، انقر فوق "تكوين" في الركن الأيمن السفلي من الشاشة ، ثم انقر فوق النسخ الاحتياطي. حدد ملف النسخ الاحتياطي من القائمة (يتضمن اسمه تاريخ ووقت إنشائه) ثم انقر فوق "استعادة". - سيتم الاحتفاظ بالنسخ الاحتياطية حتى تقوم بحذفها. وهذا يعني أنه يمكنك إغلاق HijackThis واستعادة البيانات لاحقًا.

طريقة 3 من 4: استخدام Netstat (Windows)

1 افتح نافذة موجه الأوامر. Netstat هي أداة مساعدة مضمنة في Windows تكتشف برامج التجسس والملفات الضارة الأخرى. انقر فوق ⊞ فوز + صلفتح نافذة التشغيل ، ثم اكتب كمد... يوفر سطر الأوامر التفاعل مع نظام التشغيل من خلال أوامر نصية.

1 افتح نافذة موجه الأوامر. Netstat هي أداة مساعدة مضمنة في Windows تكتشف برامج التجسس والملفات الضارة الأخرى. انقر فوق ⊞ فوز + صلفتح نافذة التشغيل ، ثم اكتب كمد... يوفر سطر الأوامر التفاعل مع نظام التشغيل من خلال أوامر نصية. - استخدم هذه الطريقة إذا كنت لا تريد تثبيت برامج إضافية أو تريد مزيدًا من التحكم في عملية إزالة البرامج الضارة.

2 أدخل الأمر netstat -b و اضغط ↵ أدخل. سيتم عرض قائمة بالعمليات التي يمكنها الوصول إلى الإنترنت (قد تفتح منافذ أو تستخدم اتصالاً بالإنترنت).

2 أدخل الأمر netstat -b و اضغط ↵ أدخل. سيتم عرض قائمة بالعمليات التي يمكنها الوصول إلى الإنترنت (قد تفتح منافذ أو تستخدم اتصالاً بالإنترنت). - في هذا الأمر ، عامل التشغيل -ب يعني "رمز ثنائي". أي ، ستعرض الشاشة "الثنائيات" النشطة (الملفات القابلة للتنفيذ) واتصالاتها.

3 اكتشف العمليات الخبيثة. إذا كنت لا تعرف اسم العملية ، أو إذا فتحت منفذًا ، فمن المرجح أنها برامج ضارة. إذا لم تكن متأكدًا من أي عملية أو منفذ ، فابحث عن اسم العملية على الإنترنت. على الأرجح ، واجه المستخدمون الآخرون بالفعل عمليات غير عادية وتركوا تعليقات حول طبيعتهم (ضارة أو غير ضارة). إذا كنت متأكدًا من أن العملية ضارة ، فاحذف الملف الذي يبدأ العملية.

3 اكتشف العمليات الخبيثة. إذا كنت لا تعرف اسم العملية ، أو إذا فتحت منفذًا ، فمن المرجح أنها برامج ضارة. إذا لم تكن متأكدًا من أي عملية أو منفذ ، فابحث عن اسم العملية على الإنترنت. على الأرجح ، واجه المستخدمون الآخرون بالفعل عمليات غير عادية وتركوا تعليقات حول طبيعتهم (ضارة أو غير ضارة). إذا كنت متأكدًا من أن العملية ضارة ، فاحذف الملف الذي يبدأ العملية. - إذا كنت لا تزال غير قادر على معرفة طبيعة العملية ، فمن الأفضل عدم حذف الملف المقابل ، لأن هذا قد يؤدي إلى تعطل بعض البرامج.

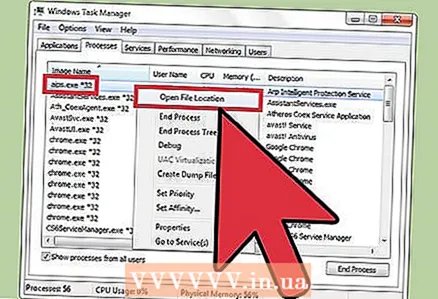

4 انقر فوق كنترول + بديل + حذف. سيتم فتح مدير مهام Windows ، وسرد جميع العمليات النشطة. قم بالتمرير لأسفل القائمة وابحث عن العملية الضارة التي اكتشفتها باستخدام سطر الأوامر.

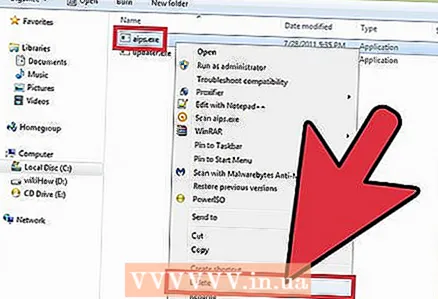

4 انقر فوق كنترول + بديل + حذف. سيتم فتح مدير مهام Windows ، وسرد جميع العمليات النشطة. قم بالتمرير لأسفل القائمة وابحث عن العملية الضارة التي اكتشفتها باستخدام سطر الأوامر.  5 انقر بزر الماوس الأيمن على اسم العملية وحدد "فتح موقع تخزين الملفات" من القائمة. سيتم فتح مجلد به ملف ضار.

5 انقر بزر الماوس الأيمن على اسم العملية وحدد "فتح موقع تخزين الملفات" من القائمة. سيتم فتح مجلد به ملف ضار.  6 انقر بزر الماوس الأيمن على الملف وحدد "حذف" من القائمة. سيتم إرسال الملف الضار إلى سلة المهملات ، مما يمنع بدء العمليات.

6 انقر بزر الماوس الأيمن على الملف وحدد "حذف" من القائمة. سيتم إرسال الملف الضار إلى سلة المهملات ، مما يمنع بدء العمليات. - إذا تم فتح نافذة محذرة من أنه لا يمكن حذف الملف لأنه قيد الاستخدام ، فارجع إلى نافذة إدارة المهام ، وقم بتمييز العملية وانقر فوق إنهاء العملية. ستكتمل العملية ويمكنك حذف الملف المقابل.

- إذا قمت بحذف الملف الخطأ ، فانقر نقرًا مزدوجًا فوق سلة المهملات لفتحه ، ثم اسحب الملف من سلة المهملات لاستعادته.

7 انقر بزر الماوس الأيمن على سلة المهملات وحدد إفراغ من القائمة. سيؤدي هذا إلى حذف الملف نهائيًا.

7 انقر بزر الماوس الأيمن على سلة المهملات وحدد إفراغ من القائمة. سيؤدي هذا إلى حذف الملف نهائيًا.

الطريقة 4 من 4: استخدام Terminal (Mac OS X)

1 افتح Terminal. في الجهاز ، يمكنك تشغيل أداة تكتشف برامج التجسس (إذا كان هناك برنامج تجسس بالطبع). انقر فوق "تطبيقات" - "أدوات مساعدة" وانقر نقرًا مزدوجًا فوق "Terminal". يوفر الجهاز الطرفي التفاعل مع نظام التشغيل من خلال أوامر نصية.

1 افتح Terminal. في الجهاز ، يمكنك تشغيل أداة تكتشف برامج التجسس (إذا كان هناك برنامج تجسس بالطبع). انقر فوق "تطبيقات" - "أدوات مساعدة" وانقر نقرًا مزدوجًا فوق "Terminal". يوفر الجهاز الطرفي التفاعل مع نظام التشغيل من خلال أوامر نصية. - يمكن العثور على رمز المحطة في Launchpad.

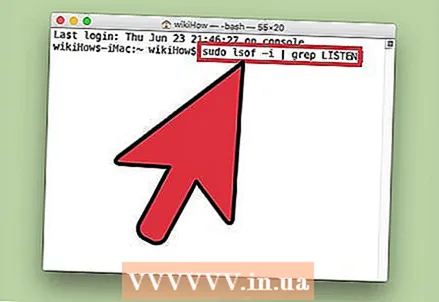

2 أدخل الأمر sudo lsof -i | grep الاستماع و اضغط ⏎ العودة. سيتم عرض قائمة بالعمليات النشطة والمعلومات حول نشاطها على الشبكة.

2 أدخل الأمر sudo lsof -i | grep الاستماع و اضغط ⏎ العودة. سيتم عرض قائمة بالعمليات النشطة والمعلومات حول نشاطها على الشبكة. - فريق سودو يمنح الوصول إلى الجذر إلى الأمر التالي ، أي يسمح لك بعرض ملفات النظام.

- lsof اختصار لـ "قائمة الملفات المفتوحة". وهذا يعني أن هذا الأمر يسمح لك بمشاهدة العمليات الجارية.

- المشغل أو العامل -أنا يشير إلى أن قائمة العمليات النشطة يجب أن تكون مصحوبة بمعلومات حول نشاط الشبكة ، لأن برامج التجسس تتصل بالإنترنت للتواصل مع مصادر خارجية.

- grep الاستماع - يحدد هذا الأمر العمليات التي تفتح منافذ معينة (هذه هي طريقة عمل برامج التجسس).

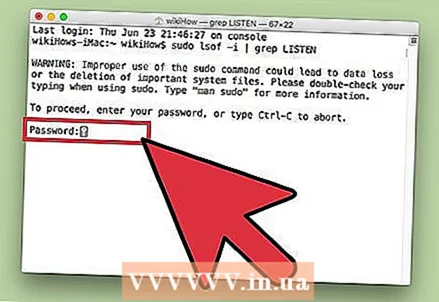

3 أدخل كلمة مرور المسؤول الخاصة بك وانقر فوق ⏎ العودة. هذا مطلوب من قبل الأمر سودو... ضع في اعتبارك أنه أثناء إدخال كلمة المرور ، لا يتم عرضها في الجهاز.

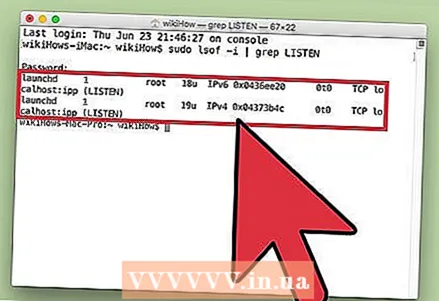

3 أدخل كلمة مرور المسؤول الخاصة بك وانقر فوق ⏎ العودة. هذا مطلوب من قبل الأمر سودو... ضع في اعتبارك أنه أثناء إدخال كلمة المرور ، لا يتم عرضها في الجهاز.  4 اكتشف العمليات الخبيثة. إذا كنت لا تعرف اسم العملية ، أو إذا فتحت منفذًا ، فمن المرجح أنها برامج ضارة. إذا لم تكن متأكدًا من أي عملية أو منفذ ، فابحث عن اسم العملية على الإنترنت. على الأرجح ، واجه المستخدمون الآخرون بالفعل عمليات غير عادية وتركوا تعليقات حول طبيعتهم (ضارة أو غير ضارة). إذا كنت متأكدًا من أن العملية ضارة ، فاحذف الملف الذي يبدأ العملية.

4 اكتشف العمليات الخبيثة. إذا كنت لا تعرف اسم العملية ، أو إذا فتحت منفذًا ، فمن المرجح أنها برامج ضارة. إذا لم تكن متأكدًا من أي عملية أو منفذ ، فابحث عن اسم العملية على الإنترنت. على الأرجح ، واجه المستخدمون الآخرون بالفعل عمليات غير عادية وتركوا تعليقات حول طبيعتهم (ضارة أو غير ضارة). إذا كنت متأكدًا من أن العملية ضارة ، فاحذف الملف الذي يبدأ العملية. - إذا كنت لا تزال غير قادر على معرفة طبيعة العملية ، فمن الأفضل عدم حذف الملف المقابل ، لأن هذا قد يؤدي إلى تعطل بعض البرامج.

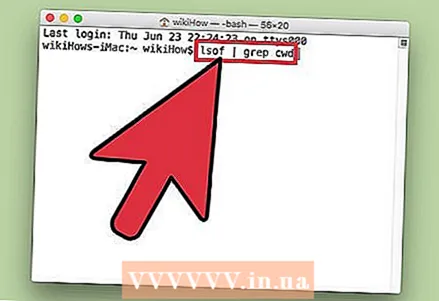

5 أدخل الأمر lsof | grep cwd و اضغط ⏎ العودة. سيتم عرض المسارات إلى المجلدات مع الملفات المقابلة للعمليات النشطة. ابحث عن العملية الخبيثة في القائمة وانسخ المسار إليها.

5 أدخل الأمر lsof | grep cwd و اضغط ⏎ العودة. سيتم عرض المسارات إلى المجلدات مع الملفات المقابلة للعمليات النشطة. ابحث عن العملية الخبيثة في القائمة وانسخ المسار إليها. - cwd يشير إلى دليل العمل الحالي.

- لتسهيل قراءة القوائم ، قم بتشغيل الأمر الأخير في نافذة طرفية جديدة ؛ للقيام بذلك ، في الصحافة الطرفية ⌘ كمد + ن.

6 يدخل sudo rm -rf [مسار الملف] و اضغط ⏎ العودة. أدخل مسار الملف بين قوسين. سيحذف هذا الأمر الملف المقابل.

6 يدخل sudo rm -rf [مسار الملف] و اضغط ⏎ العودة. أدخل مسار الملف بين قوسين. سيحذف هذا الأمر الملف المقابل. - جمهورية مقدونيا هو اختصار لكلمة "إزالة".

- تأكد من أنك تريد حذف هذا الملف المحدد. تذكر أنه سيتم حذف الملف نهائيًا. لذلك ، نوصي بإنشاء نسخة احتياطية مسبقًا. افتح قائمة Apple وانقر على تفضيلات النظام> آلة الزمن> النسخ الاحتياطي.

نصائح

- إذا نتج عن HijackThis عددًا كبيرًا جدًا من الملفات المشبوهة ، فانقر فوق حفظ السجل لإنشاء ملف نصي بالنتائج ونشرها في هذا المنتدى. ربما يمكن للمستخدمين الآخرين التوصية بما يجب فعله بهذا الملف أو ذاك.

- يتم استخدام المنفذين 80 و 443 بواسطة العديد من برامج الوصول إلى الشبكة الموثوقة. بالطبع ، يمكن لبرامج التجسس استخدام هذه المنافذ ، لكن هذا غير مرجح ، مما يعني أن برامج التجسس ستفتح منافذ أخرى.

- عند العثور على برنامج تجسس وإزالته ، قم بتغيير كلمات المرور لكل حساب تقوم بتسجيل الدخول إليه من جهاز الكمبيوتر الخاص بك. من الأفضل أن تكون آمنًا من أن تكون آسفًا.

- بعض تطبيقات الأجهزة المحمولة التي يُفترض أنها تكتشف برامج التجسس وتزيلها على أجهزة Android هي في الواقع غير موثوقة أو حتى احتيالية. أفضل طريقة لمسح هاتفك الذكي من برامج التجسس هي العودة إلى إعدادات المصنع.

- تعد إعادة تعيين إعدادات المصنع أيضًا طريقة فعالة لإزالة برامج التجسس على iPhone ، ولكن إذا لم يكن لديك حق الوصول إلى ملفات النظام ، فمن المحتمل ألا تتمكن برامج التجسس من اختراق نظام iOS.

تحذيرات

- كن حذرًا عند حذف الملفات غير المألوفة. يمكن أن يؤدي حذف ملف من مجلد النظام (في Windows) إلى إتلاف نظام التشغيل ثم إعادة تثبيت Windows.

- وبالمثل ، كن حذرًا عند حذف الملفات باستخدام الجهاز الطرفي في نظام التشغيل Mac OS X. إذا كنت تعتقد أنك وجدت عملية ضارة ، فاقرأ أولاً المعلومات المتعلقة بها على الإنترنت.