مؤلف:

Laura McKinney

تاريخ الخلق:

5 أبريل 2021

تاريخ التحديث:

1 تموز 2024

المحتوى

تعد قرصنة الكمبيوتر أحيانًا مهارة مهمة ومفيدة للتعلم. فيما يلي إرشادات للحصول على كلمة المرور (إذا لم تتمكن من الدخول إلى الكمبيوتر أو ترغب في فحص كمبيوتر طفلك أو زوجتك) ، قم بالوصول عن بُعد إلى جهاز كمبيوتر آخر (لمراقبة المستخدمين أو المساعدة حدد موقع الجهاز المسروق) ، أو قم بكسر كلمة مرور wifi (في حالات الطوارئ ، مثل الضياع في مدينة غير مألوفة وتحتاج إلى التحقق من الاتجاه).

خطوات

الطريقة 1 من 3: اختراق حساب تسجيل الدخول

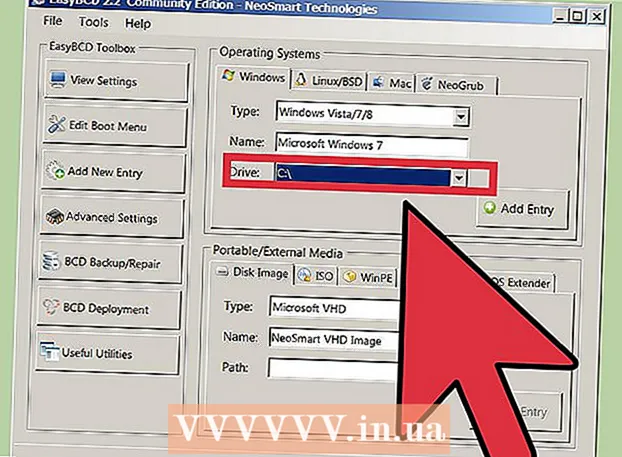

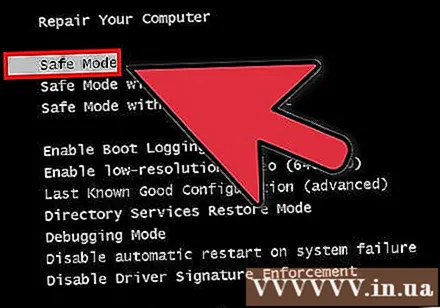

ابدأ تشغيل الكمبيوتر في الوضع الآمن.

انقر على قائمة ابدأ.

انقر فوق "تشغيل".

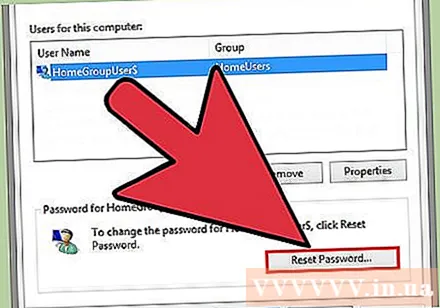

أدخل النص "control userpasswords2".

تغيير كلمة المرور الخاصة بك لأي حساب. ربما لن يخفي هذا المستخدم ، لذا يمكنك أن تكذب عليهم قليلاً. قل شيئًا مثل: "أحيانًا أسمع أن جهاز الكمبيوتر به خلل. انقر فوق هذا الزر مرتين. يمكنك دائمًا استرداد كلمة المرور الخاصة بك إذا تم قفل الكمبيوتر لديك وما بعده. التي تعين كلمة مرور جديدة "(في هذه الحالة ، ستقوم بتعيين كلمة المرور لهذا الحساب لاستعادة كلمة المرور أو أي كلمة مرور تخبرها لهذا الشخص).

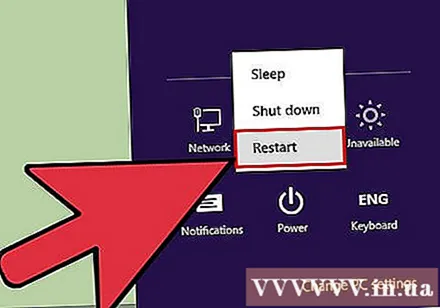

إعادة تشغيل الكمبيوتر. الإعلانات

الطريقة 2 من 3: Remote Hack

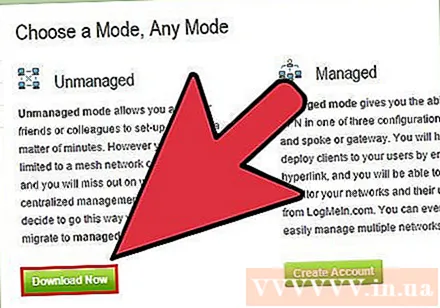

قم بتنزيل برنامج LogMeIn. يحتوي البرنامج على إصدار مجاني ، ومع ذلك يمكنك شراء اشتراك إذا كان يلبي متطلباتك بشكل أفضل.

- يجب تنزيل هذا البرنامج على الكمبيوتر الذي تنوي مشاهدته أو استخدامه عن بُعد. سيساعدك هذا في الوصول إلى جهاز الكمبيوتر الخاص بك في حالة سرقة جهاز الكمبيوتر الخاص بك أو استخدامه للتحقق من أنشطة طفلك.

- ستحتاج إلى إنشاء حساب على موقع LogMeIn الإلكتروني لاستخدام هذا البرنامج.

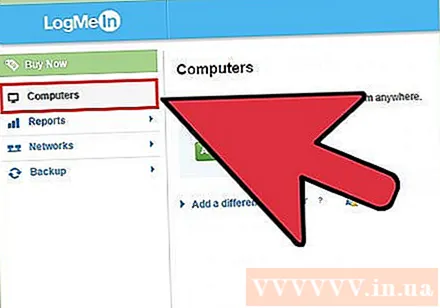

تسجيل الدخول إلى الموقع. قم بتسجيل الدخول إلى موقع LogMeIn الإلكتروني.

انتقل إلى صفحة "أجهزة الكمبيوتر الخاصة بي". سيتم فتحه تلقائيًا عند تسجيل الدخول.

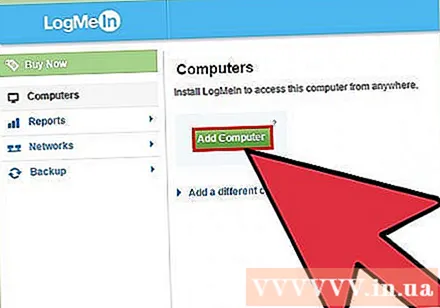

أضف الكمبيوتر الذي تنوي الوصول إليه عن بُعد. سترى زر "إضافة كمبيوتر" على تلك الصفحة. انقر فوقه واملأ المعلومات الخاصة بالكمبيوتر الذي تنوي الوصول إليه.

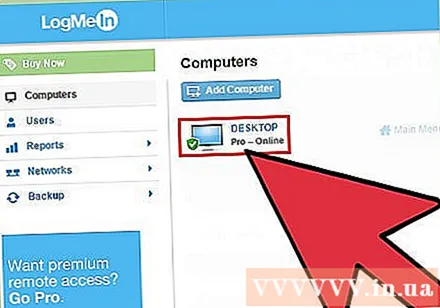

انقر فوق اسم الكمبيوتر بعد إضافته.

قم بتسجيل الدخول إلى الكمبيوتر. هذا يعني أنه يجب عليك معرفة اسم المستخدم وكلمة المرور للحساب الذي تحاول الوصول إليه أو عرضه.

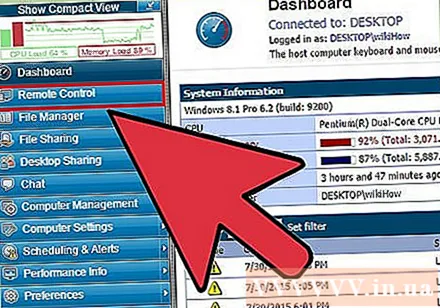

انقر فوق "التحكم عن بعد". إذا كنت لا تريد أن يتم اكتشافك (مثل التجسس على المستخدمين) ، فحاول تحريك الماوس بأقل قدر ممكن وعدم النقر فوق أي شيء.

اخرج عند الانتهاء. الإعلانات

طريقة 3 من 3: اختراق شبكة WiFi

قم بتنزيل البرامج المطلوبة. ستحتاج إلى برنامجين للاختراق بنجاح: CommView (سيتم استخدامه للعثور على ثغرة أمنية في شبكة wifi التي تحاول الوصول إليها) و AirCrackNG (سوف يقوم بكسر الأمن نفسه).

- تأكد من أن جهاز استقبال wifi للكمبيوتر الخاص بك متوافق مع CommView.

ابحث عن شبكة Wifi. استخدم CommView للمسح عبر شبكات wifi. اختر شبكة بها مفتاح WEP وإشارة قوية.

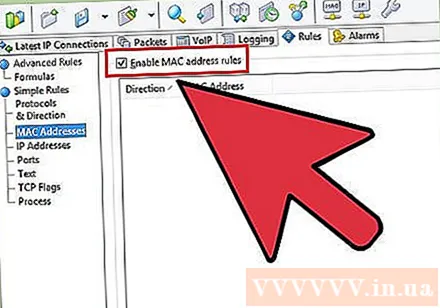

تصفية البحث عن تلك الشبكة. انقر بزر الماوس الأيمن على الشبكة التي تريد الوصول إليها ، واختر "نسخ عنوان MAC" ، وانتقل إلى علامة التبويب "القواعد" ، ثم عناوين MAC ، وقم بتمكين قواعد عنوان MAC ، ثم انقر فوق الإجراء ← الالتقاط ← إضافة سجل ← كلاهما. الصق عنوان MAC.

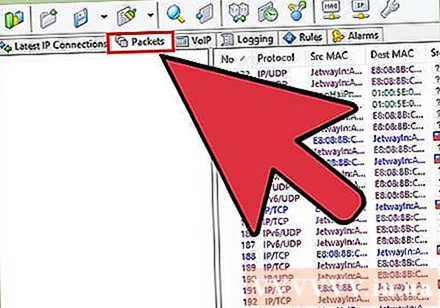

عرض حزمة البيانات. صنف حزم الإدارة (M) والتحكم (C) بحيث يمكنك عرض حزم البيانات (D) فقط.

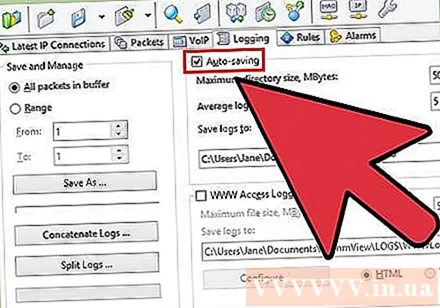

احفظ هذه الحزم. انتقل إلى علامة التبويب التسجيل وقم بتمكين الحفظ التلقائي. قد تحتاج إلى تغيير حصة الدليل وإعدادات حصة الملفات. إنه 2000 و 20 على التوالي.

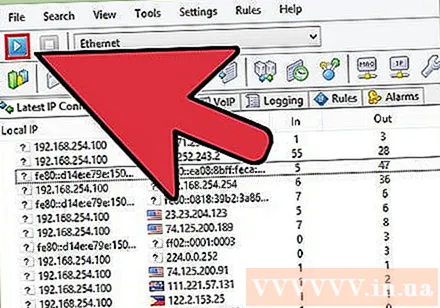

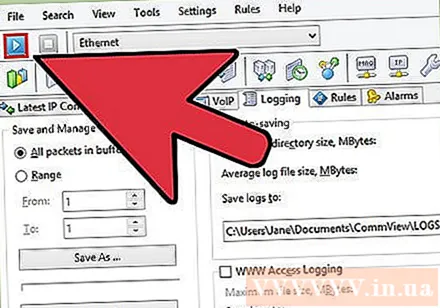

اضغط على زر "تشغيل" لبدء التسجيل. انتظر حتى تحصل على 100000 حزمة على الأقل.

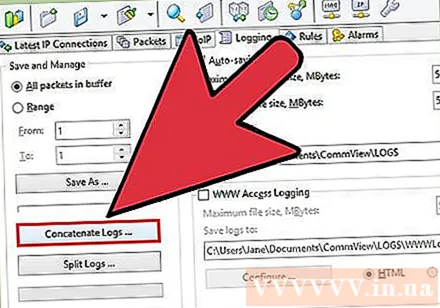

انقر فوق "Concatenate Logs" أسفل علامة التبويب Log. تأكد من تحديد جميع السجلات.

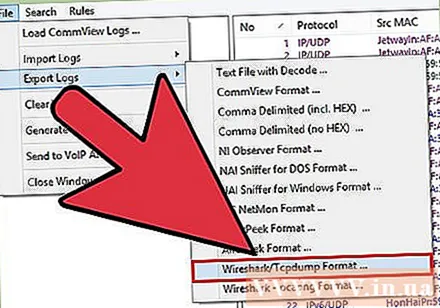

احفظ السجلات. انتقل إلى الدليل حيث يتم حفظ السجلات وافتح ملف السجل. انقر فوق ملف → تصدير → WireShark / tcpdump ثم احفظه في مكان يمكنك العثور عليه بسهولة.

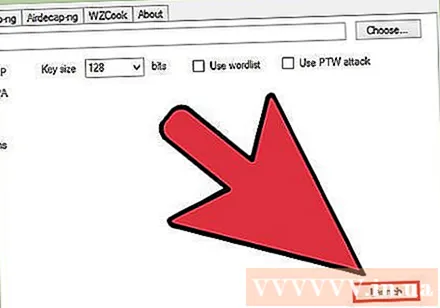

افتح الملف الذي تم إنشاؤه حديثًا باستخدام "Air crack". ابدأ Aircrack وحدد WEP. افتح الملف وانقر على "تشغيل".

أدخل الأس. عند فتح موجه الأوامر ، ستحتاج إلى إدخال الأس للشبكة المقصودة. يمكن أن يكون 1. اضغط دخول وانتظر. إذا كان يعمل ، فسيتم عرض قفل wifi. الإعلانات

تحذير

- يمكن أن يكون لاختراق الكمبيوتر عواقب وخيمة ، خاصة إذا تم ذلك على كمبيوتر عام أو كمبيوتر مدرسي.

- هذا الاختراق سيجعل الضحية تعرف من دخل جهاز الكمبيوتر الخاص بهم. كن حذرًا ، فمن السهل تحديدك.

- حتى عند كتابة نص برمجي غير ضار على جهاز كمبيوتر ، لن يثق الناس بك في أجهزة الكمبيوتر الخاصة بهم.

- استخدم هذه الأساليب فقط على جهاز الكمبيوتر الخاص بك أو على جهاز كمبيوتر شخص آخر بإذن منه.

- من السهل جدًا الذهاب إلى المحكمة أو الذهاب إلى السجن للوصول غير المصرح به إلى جهاز كمبيوتر شخص آخر.

- إذا كنت طفلًا ، فإن wikiHow غير مسؤول إذا اكتشف والداك (أو أي شخص آخر مسؤول النظام) أنك جعلت نفسك مسؤول نظام ، وليس فقط باستخدام بهذه الطريقة ولكن أيضًا باستخدام هذا البرنامج التعليمي.