مؤلف:

Laura McKinney

تاريخ الخلق:

2 أبريل 2021

تاريخ التحديث:

1 تموز 2024

المحتوى

لذا فقد اشتريت للتو جهاز كمبيوتر جديدًا في المنزل (ليس للاستخدام في الشركة أو كخادم) وتريد حمايته من الفيروسات والبرامج الضارة. في حين أن جانب الخصوصية (بما في ذلك التشفير وكلمات المرور وإخفاء الهوية) هو أيضًا جزء من الحماية ، فإن نطاقه واسع بما يكفي ليتم معالجته بشكل منفصل. تخيل، نشر تمثل نصف المحتوى في خطوات يحمي الحاسوب. ترتبط مشاكل النسخ الاحتياطي للبيانات وإلغاء التجزئة ونقاط استعادة النظام بشكل غير مباشر فقط. تجعل النسخ الاحتياطية بياناتك أكثر عرضة للسرقة والسرقة.

تفترض هذه المقالة أنك تحاول استخدام شبكة (مثل الإنترنت) أو مشاركة الملفات على محرك أقراص USB أو جهاز كمبيوتر مشترك بين العديد من الأشخاص. إذا كنت خارج الحالات المذكورة أعلاه ، فقد تصبح معظم الخطوات أدناه غير ضرورية لأن الكمبيوتر محمي بالفعل.

خطوات

اختر نظام تشغيل بناءً على إمكانياته الأمنية ونقاط الضعف فيه (تشتهر لينكس بعدم وجود أي فيروسات تعمل بحرية ، يركز OpenBSD على الأمان). اكتشف ما إذا كان نظام التشغيل يحد من عدد حسابات المستخدمين وأذونات الملفات ويتم تحديثه بانتظام. تأكد من أن جهاز الكمبيوتر الخاص بك يعمل بأحدث نظام تشغيل وبرنامج عن طريق تحديثه بإصدارات أكثر أمانًا.

اختر متصفح الويب بناءً على الأمان والضعف لأن معظم البرامج الضارة تدخل من خلال متصفح الويب. تحتاج أيضًا إلى تعطيل البرمجة النصية (يمكن لبرنامج NoScript و Privoxy و Proxomitron القيام بذلك). يقول محللو أمان الكمبيوتر المستقلون (مثل US Computer Emergency Readiness Group US-CERT) والمفرقعات (على غرار المتسللين) إن Google Chrome هو متصفح أكثر أمانًا من أي وقت مضى. على ميزة sandbox. لذلك ، يصعب على الأشرار اختراق النظام وإصابة متصفحك ببرامج ضارة إذا كنت تستخدم Google Chrome.

عند الإعداد ، يجب عليك استخدم كلمات مرور قوية لحسابات المستخدمين وبيانات اعتماد جهاز التوجيه وما إلى ذلك. يمكن للقراصنة استخدام القاموس وهجمات القوة الغاشمة.

استخدم مصادر موثوقة. عندما يتعلق الأمر بالبرامج (بما في ذلك برامج مكافحة الفيروسات) ، يجب عليك تنزيلها من هذه البرامج مصدر موثوق (softpedia أو download أو snapfiles أو tucows أو fileplanet أو betanews أو sourceforge) أو المستودع (لنظام Linux).

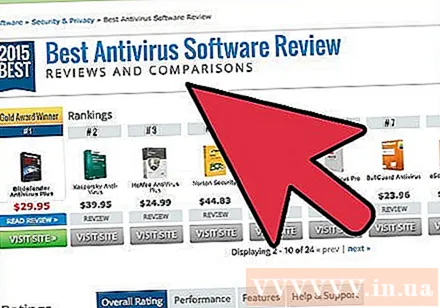

قم بتثبيت برنامج مكافحة الفيروسات (خاصة إذا كنت تستخدم شبكة نظير إلى نظير). تم تصميم برامج مكافحة الفيروسات للتعامل مع البرامج الضارة بما في ذلك الفيروسات وبرامج طروادة / rootkit الخبيثة و keyloggers (البرامج التي تسجل إجراءات لوحة المفاتيح والماوس) والديدان. اكتشف ما إذا كان برنامج مكافحة الفيروسات لديك يوفر عمليات فحص في الوقت الفعلي أو عند الطلب أو الوصول إليها. في الوقت نفسه ، ابحث عما إذا كان البرنامج يعتمد على تقنيات الكشف عن مجريات الأمور. يعد كل من Avast و AVG إصدارات مجانية جيدة جدًا. يمكنك الاختيار بين الاثنين ، ثم التنزيل والإعداد لعمليات الفحص الدورية. ملاحظة: يجب تحديث برنامج مكافحة الفيروسات بانتظام.

قم بتنزيل وتثبيت برامج مكافحة برامج التجسس مثل Spybot Search and Destroy أو HijackThis أو Ad -areness وفحصها بانتظام. باختصار ، أنت بحاجة إلى تشغيل برامج جيدة لمكافحة التجسس والبرامج الضارة مثل Spybot قبل أن تفكر حتى في تصفح الويب. تستغل العديد من مواقع الويب نقاط الضعف ونقاط الضعف في Microsoft Explorer لإحضار تعليمات برمجية ضارة إلى الكمبيوتر دون علم المستخدم (فات الأوان لمعرفة ذلك!).

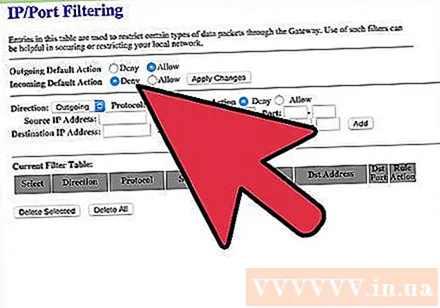

قم بتنزيل وتثبيت جدار الحماية. يمكنك اختيار إما ZoneAlarm أو Comodo Firewall (يأتي Kerio و WinRoute و Linux مع iptables). إذا كنت تستخدم جهاز توجيه ، فإن هذه العملية تضيف طبقة إضافية من الأمان من خلال التصرف على غرار جدار حماية الأجهزة.

أغلق جميع المنافذ. غالبًا ما يستخدم المتسللون فحص المنافذ. في نظام التشغيل Ubuntu Linux ، يتم دائمًا إغلاق جميع المنافذ افتراضيًا.

اختبار الاختراق (Pentest). ابدأ باستخدام الأمر ping ، ثم قم بإجراء فحص بسيط باستخدام أداة Nmap. توزيع Backtrack Linux مفيد جدًا أيضًا.

قد تفكر في تشغيل برنامج كشف التسلل (HIDS) مثل OSSEC أو Tripwire أو rkhunter.

لا تنس جانب الأمن المادي! يجب أن تفكر في استخدام قفل Kensington للسرقة / الوصول غير المصرح به. إلى جانب ذلك ، يرجى تعيين كلمة مرور BIOS ومنع الوصول إلى الكمبيوتر أو الجهاز الطرفي (USB ، محرك الأقراص المضغوطة ، إلخ). لا ينبغي استخدام محرك أقراص ثابت خارجي أو USB لتخزين البيانات المهمة حيث يتم اختراقها بسهولة أو فقدها / سرقتها.

- يمكن أن يكون التشفير فعالاً ضد السرقة.يجب عليك تشفير جميع حسابات المستخدم الخاصة بك على الأقل بدلاً من عدد قليل من الملفات. في حين أنه يمكن أن يؤثر على الأداء ، إلا أنه ضروري. يعمل Truecrypt على أنظمة التشغيل Windows و OS X و Linux ، بينما يعمل FreeOTFE على أنظمة التشغيل Windows و Linux. في قسم أمان تفضيلات النظام أعلاه OS X (الإصدار 10.3 أو أحدث) ، انقر فوق FileVault (قد يستغرق ذلك من بضع دقائق إلى ساعات). على لينكس Ubuntu (9.04 والإصدارات الأحدث) في الخطوة 5 من 6 ، تحتاج إلى تحديد "مطلوب كلمة المرور الخاصة بي لتسجيل الدخول وفك تشفير المجلد الرئيسي" (يلزم كلمة المرور لتسجيل الدخول وفك تشفير الدليل الرئيسي). تستخدم هذه العملية حزمة "ecryptfs".

النصيحة

- حفظ: يجب عليك تحديث برنامج مكافحة الفيروسات الخاص بك بانتظام.

- في معظم الحالات ، يكون العامل الأكثر أهمية للكمبيوتر هو المستخدم. تعتمد أجهزة الكمبيوتر على الأشخاص ؛ إذا قمت بتشغيل برنامج مصاب أو لم تقم بتثبيت تحديثات الأمان في الوقت المناسب ، فإن النظام إرادة تتأثر.

- ضع في اعتبارك التأمين من خلال الغموض أو التصميم.

- تمنع بعض الفيروسات وصول نظام التشغيل إلى الملف المصاب إلى برنامج مكافحة الفيروسات. في هذه الحالات ، يجب أن يخضع النظام لفحص وإزالة مستوى منخفض من قبل الخبراء.

- يمكنك الرجوع إلى دورات اللغة الإنجليزية على HackerHighSchool.

- Security Now هو بودكاست شائع للغاية.

- تتطلب أنظمة تشغيل Windows عادةً تحديثًا من خلال Windows / Microsoft Update. لم تعد Microsoft تنشئ تحديثات لنظام التشغيل Windows XP والإصدارات الأقدم ، إذا كنت تستخدم أنظمة التشغيل هذه ، فلن يتمكن النظام من تشغيل بعض البرامج. أفضل طريقة في هذه المرحلة هي الترقية أو تغيير نظام التشغيل أو شراء جهاز كمبيوتر جديد.

تحذير

- إذا كان لابد من إتلاف البيانات لمنع الوصول غير المصرح به ، فليس من الحكمة أن يكون لديك عدة نسخ احتياطية كاملة لهذا النوع من البيانات.

- إذا كنت تقوم بتشفير بياناتك ، فأنت بحاجة إلى التأكد من عدم نسيان مفتاح التشفير. إذا نسيت هذا المفتاح ، فإنك تخاطر بفقدان جميع بياناتك.

- تأكد من أن جهاز الكمبيوتر الخاص بك يحتوي على جدار حماية مدمج.

- يجب عليك فقط تنزيل البرامج من مصادر حسنة السمعة.

- برامج مكافحة الفيروسات ليست فعالة دائمًا. لا تقم فقط بتثبيت برنامج مكافحة الفيروسات وتنسى الحماية.